¿Qué es la automatización de tareas? Ventajas.

La automatización consiste en la realización de tareas o acciones que se realizan de forma automática y con cierta periodicidad en un nuestro sistema informático. Existen métodos para la automatización como la programación simple, los macros, los intérpretes y las bombas lógicas, incluso los virus informáticos se podrían considerar también un método para la automatización de tareas. Presenta diversos beneficios o ventajas tales como:

-Incremento de la productividad

-Control sobre el sistema

-Reducción de inventario

-Flexibilidad

-Reducción de costes

Planificación de tareas en sistemas UNIX. Comandos y herramientas gráficas.

En sistemas UNIX se pueden automatizar las tareas del sistema mediante el uso de dos comandos:

CRON

La función básica de cron es la de ejecutar tareas programadas para un determinado momento, y por un usuario con los privilegios necesarios para poder programarlas.

Los ficheros más importantes implicados en el funcionamiento de servicio “cron” son:

-el propio demonio de funcionamiento: crond

-el fichero de configuración (disponible para root): /etc/crontab

-el fichero de inicio y parada del demonio: /etc/init.d/cron

-la orden para la programación de tareas (disponible para los usuarios con suficientes privilegios): crontab

-el sistema de informes (logs) típico de los sistemas GNU/Linux: /var/log/cron

El fichero /etc/crontab está estructurado por líneas, cada una de las cuales contiene una tarea programada, según el siguiente formato:

# minuto hora dia mes dia_semana usuario orden_a_ejecutar

AT

La utilidad “at” se utiliza para programar una tarea que se llevará a cabo en un momento determinado, y no se volverá a ejecutar. La sintaxis de dicho comando sería del siguiente modo

(hora:minuto (dia.mes.año)) + la acción que queramos que el sistema realice en ese momento determinado

Existen varios servicios para programar tareas automáticas, uno de los más comunes que podemos encontrar es webmin que además de servir para la automatización sirve para proporcionar servicio DHCP, DNS,etc.

Una vez instalado para ejecutarlo no tendríamos más que poner en la barra de nuestro navegador: http://localhost:10000 y ya podemos empezar con la automatización de tareas en dicho programa.

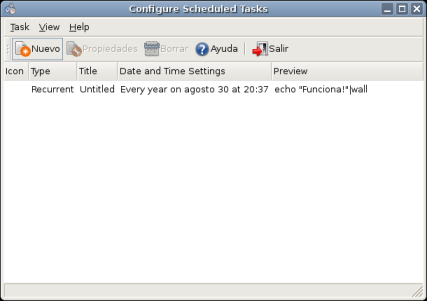

Podemos encontrar más herramientas gráficas tales como Gcrontab, gat0 o Scheduled Taks

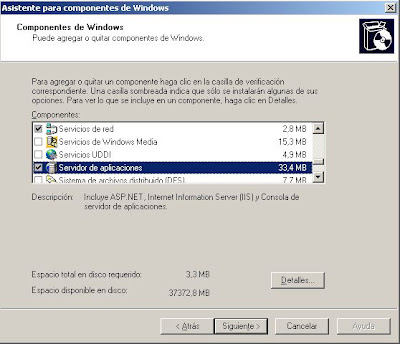

Planificación de tareas en Windows 2003/2008 Server. Comandos y herramientas gráficas.

Tanto en Windows 2003 como un 2008 existe una utilidad llamada “Programador de tareas” que viene por defecto en el sistema cuando instalamos el S.O, aunque si tenemos cualquier tipo de duda acerca de su utilización simplemente acudiremos al sistema de ayuda de Windows donde se encuentran bien documentados todos los detalles acerca de esta utilidad del sistema.

También podemos recurrir a ciertos programas tales como BackUpTime que nos permitirá automatizar una cantidad considerable de tareas del sistema.

A continuación muestro un tutorial muy útil de automatización basado en BackUpTime:

Conceptos Aclaratorios:

-Bombas lógicas:

-Bombas lógicas:

Las bombas lógicas son piezas de código de programa que se activan en un momento predeterminado, como por ejemplo, al llegar una fecha en particular, al ejecutar un comando o con cualquier otro evento del sistema.

Por lo tanto, este tipo de virus se puede activar en un momento específico en varios equipos al mismo tiempo. Las bombas lógicas se utilizan para lanzar ataques de denegación de servicio al sobrepasar la capacidad de red de un sitio Web, un servicio en línea o una compañía.

-Macro:

Su uso elimina la realización de tareas repetitivas, automatizándolas. Básicamente, se trata de un grupo de comandos de una aplicación, organizados según un determinado juego de instrucciones y cuya ejecución puede ser pedida de una sola vez para realizar la función que se desea.

-Macro:

Su uso elimina la realización de tareas repetitivas, automatizándolas. Básicamente, se trata de un grupo de comandos de una aplicación, organizados según un determinado juego de instrucciones y cuya ejecución puede ser pedida de una sola vez para realizar la función que se desea.

Bibliografía: